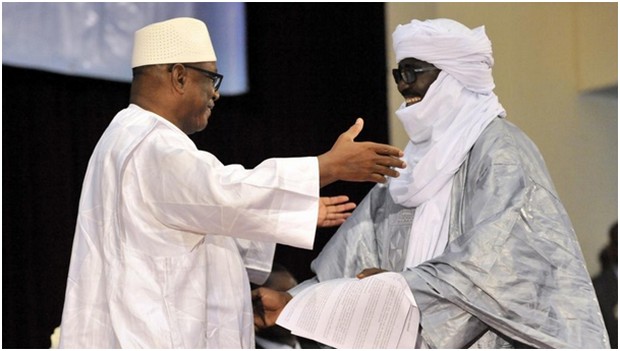

Après avoir fatigué et endeuillé le peuple malien, depuis Ouagadougou jusqu’à Alger, trois ans durant, les rebelles armés de la Coordination des mouvements de l’Azawad (Cma) ont finalement signé samedi dernier, au Centre international de conférence de Bamako, l’accord pour la paix et la réconciliation. Il a fallu plusieurs concessions du gouvernement malien pour que cette signature soit.

Ces bandits armés du Mnla et acolytes ont tout demandé et ont tout obtenu du président IBK qui, pourtant, avait promis dès son élection qu’il allait les «mater». Le beurre et l’argent du beurre, c’est ce que le Kanguélétigui leur a offert : une large autonomie qui ne dit pas son nom ; le départ du Gatia de Ménaka d’où ils ont entre-temps été chassés ; de surcroît, la levée des mandats d’arrêt de leurs chefs…

Venus à Bamako pour signer l’accord pour la paix et la réconciliation, ils étaient plus que des roitelets, enfreignant aux injonctions du protocole de la République et faisant attendre le président IBK pour le début de la cérémonie. Ils semblaient être dans leur «Azawad» et se moquaient impunément des Maliens, les vrais.

Comme cela ne suffisait pas, IBK les a invités à un festin, disons plutôt à un banquet à Koulouba. Là, ils ont mangé et but comme des affamés ! Une invitation que nombre de Maliens ont vu d’un mauvais œil, car IBK qu’ils voulaient homme de poigne, tombe dans les travers qu’on reprochait au président déchu, ATT, actuellement en exil à Dakar au Sénégal après le coup d’Etat débile du capitaine Amadou Haya Sanogo. N’avait-on pas reproché à ATT d’avoir accueilli les ex-combattants venus de la Libye après la chute dramatique du Guide Mouammar Kadhafi ?

Que fait donc IBK à son tour ? Inviter à un banquet, aux frais du contribuable, des gens qui ont les mains souillées du sang de leurs compatriotes, des militaires maliens et étrangers venus à notre secours, cela est une insulte au Mali, à notre démocratie et au monde entier ! Kidal du 21 mai 2014 est enterré. Aguel Hoc est définitivement classé. Le dossier des refugiés et des victimes des horreurs et crimes de ces assassins est rangé dans les placards. Les narco-trafiquants et jihado-terroristes de la Cma peuvent commettre leurs crimes, pour ensuite être invités par IBK à Koulouba pour des banquets ! Ainsi, va la République !

Sékou TRAORE

L’Oeil du Mali

DESORMAIS LE MALI DEVRA INVESTIR MASSIVEMENT DANS LE RENSEIGNEMENTS

RECRUTER MATHEMATICIENS INFORMATICIENS ET ELECTRONICIENS DE HAUT VOLS

AINSI QUE DE SUPECALCULATEURS CRAY !

Lorsque la Corée du Nord déclencha la guerre de Corée en juin 1950, l’AFSA n’avait personne travaillant sur ce pays, et n’avait ni linguiste ni dictionnaire coréens24.

Création[modifier | modifier le code]

Insigne de la NSA de 1963 à 1966 (auparavant, la NSA utilisait l’insigne du département de la Défense)1

Un IBM 7950 Harvest spécialement créé par la NSA ; il servit de 1962 à 1976 dans cette agence.

Le 24 octobre 1952, le président Harry S. Truman signe un mémorandum classifié top secret qui ordonne une réorganisation des activités d’interception des télécommunications. La NSA est formellement créée sur ordre du secrétaire de la Défense le 4 novembre 1952 par renommage de l’AFSA25.

Les missions de la NSA sont définies par la National Security Council Intelligence Directive no 6, selon les besoins et ordres du directeur du renseignement national. Bien qu’elle appartienne au département de la Défense, la NSA agit pour l’ensemble de l’Intelligence Community.

Contrairement à la CIA, fondée de manière très officielle, la NSA est restée très secrète, et son existence ne fut officiellement reconnue qu’en 1957. Cet épisode fit gagner à la NSA son premier surnom, « No Such Agency » (« Une telle agence n’existe pas ») par les journalistes.

Opérations connues[modifier | modifier le code]

Après la Seconde Guerre mondiale, la NSA a obtenu systématiquement des principales entreprises de télégraphie (RCA global, ITT World Communications et Western Union) l’accès aux messages circulant par câble (projet Shamrock26). L’interception des télécommunications se faisait au départ par le collectage des copies papier de télégrammes, puis par la remise de bandes magnétiques 27. Selon la commission Church du Sénat américain (1975), la NSA sélectionnait environ 150 000 messages par mois, sur un total de 6 millions de messages par mois, pour en faire un compte rendu (soit 1 message sur 4027). Des milliers de messages étaient transférés à d’autres agences de renseignement pour analyse27. Lew Allen, alors directeur de la NSA, reconnaissait le 8 août 1975, devant la commission Pike, que « la NSA [interceptait] systématiquement les communications internationales, les appels téléphoniques comme les messages câblés »27, dont « des messages adressés à des citoyens américains ou émanant d’eux »28. La NSA a organisé un sabotage des systèmes de chiffrage de la compagnie suisse Crypto AG, lui permettant de lire le trafic de messages diplomatiques et militaires codés de plus de 130 pays. L’intervention de la NSA se faisait via le propriétaire-fondateur de la compagnie, Boris Hagelin, et impliquait des visites périodiques de « consultants » américains travaillant pour la NSA, dont Nora L. Mackebee29.

Le Central Security Service (CSS) a été créé en 1972 pour centraliser les activités de renseignement d’origine électromagnétique de théâtre effectuées par les composantes cryptologiques des forces armées des États-Unis (Service Cryptologic Components ou SCC). Lors de cette réorganisation, les SCC étaient l’US Army Security Agency, l’US Naval Security Group et l’US Air Force Security Service30. En 2012, ces SCC sont l’US Fleet Cyber Command, le Director of Intelligence de l’US Marine Corps, l’United States Army Intelligence and Security Command, l’US Air Force Intelligence, Surveillance, and Reconnaissance Agency, et le Deputy Assistant Commandant for Intelligence de l’US Coast Guard31.

Au sein du département du Commerce des États-Unis, l’Office of Executive Support est chargé de disséminer à des firmes clés l’information obtenue à travers les agences de renseignement américaines32.

La NSA, avec divers autres pays anglo-saxons, alliés dans le cadre du traité UKUSA, est à l’origine du système d’espionnage des communications Echelon. Depuis les années 1980, ce système est la principale source de renseignements de la NSA. Elle a été accusée, notamment à la suite d’un rapport de Duncan Campbell pour le Parlement européen, de s’occuper aussi d’espionnage industriel (ayant notamment fait échouer deux contrats Airbus).

Le IVe amendement de la Constitution des États-Unis et le Foreign Intelligence Surveillance Act (FISA) de 1978 interdisent aux agences gouvernementales d’espionner un citoyen américain sans mandat. Cependant, il est parfois difficile de déterminer, avec un système mondial automatisé d’interception comme Echelon, si une communication est destinée ou non à un citoyen américain. Pour contourner le IVe amendement, il a souvent été dit que la NSA pourrait demander à ses alliés étrangers les renseignements désirés sur des citoyens américains, même si, en principe, ceci est aussi interdit depuis le FISA et contraire au traité UKUSA.

En 1991, 12 tonnes de cocaïne appartenant au cartel de Cali sont saisies grâce à des informations fournies par la NSA33. En 1994, lors des négociations du GATT entre les États-Unis et l’Union européenne, Echelon aurait été utilisé pour connaître la position des différents pays de l’Union européenne et la stratégie de la Commission européenne.

En 2005, sur ordre du président des États-Unis George W. Bush, elle a procédé à l’écoute d’une énorme quantité de conversations téléphoniques (ainsi que l’enregistrement d’informations comme la date et la durée des appels ou les numéros de téléphone impliqués), l’ordre n’étant, d’après certains, pas légalement valide34. Pour la première fois, ces écoutes concernaient des appels à l’origine ou à destination des États-Unis, ce qui les rendent potentiellement illégales d’après les lois américaines.

Article détaillé : Programme de surveillance électronique de la NSA.

En juin 2009, la NSA subit à nouveau une enquête du Congrès des États-Unis sur ses pratiques d’écoute électronique : elle aurait intercepté, sans surveillance ou autorisation judiciaire, plusieurs appels téléphoniques et plusieurs courriels de citoyens américains35.

En juillet 2009, la NSA a dévoilé le projet de construction de l’Utah Data Center, un centre de traitement de données dont le coût final est estimé à 1,6 milliard de dollars36,37. Opérationnel depuis septembre 2013, ce centre d’interception des communications est décrit comme le plus important des États-Unis et vraisemblablement du monde38.

Autre[modifier | modifier le code]

Le 30 mars 2015, une fusillade éclate dans la matinée à l’entrée du quartier général de la NSA. Un homme est tué et un autre blessé39.

Organisation[modifier | modifier le code]

Quartier général de la NSA, le 14 novembre 201340

En 1974, un livre intitulé La CIA et le culte du renseignement indique qu’elle a 24 000 employés et un budget de 1,2 milliard de dollars (5,36 milliards de dollars valeur 2011) et qu’elle est alors la seconde plus grosse agence de renseignement américaine derrière l’Air Intelligence Agency41.

Selon certaines estimations, le quartier général de la NSA utilise à lui seul assez d’électricité pour alimenter quatre Earth Simulators (l’ordinateur le plus puissant connu à la date du 20 septembre 2002).

Son budget prévu pour 2012 était de 10,2 milliards de dollars américains2, sur un programme de renseignement national s’élevant à 53 milliards. Ce budget ne comprend pas celui des services cryptologiques des armées, de programmes communs CIA-NSA, et de possibles programmes de renseignement militaire.

En dépit du fait qu’elle soit le plus grand employeur de mathématiciens, d’informaticiens et d’électroniciens au monde, qu’elle possède un grand nombre d’ordinateurs, et un budget qui dépasse même celui de la CIA, l’agence a été remarquablement discrète jusqu’à récemment.

Effectifs[modifier | modifier le code]

Les effectifs de la NSA ont considérablement varié au cours de son histoire, typiquement augmentant au cours des périodes de tensions de la guerre froide et diminuant lors des périodes de détente. Ses effectifs ont diminué avec la fin de la guerre froide puis augmenté depuis les attentats du 11 septembre 2001.

Dans les statistiques, il est important de distinguer les employés directs de la NSA du total comprenant aussi le personnel des services cryptographiques des différentes forces armées américaines :

NSA

Total

1952

8 760 33 010

1960

12 120 72 56042

1970

19 29043 88 60044

1979

16 54243 41 00044

1989-1990

26 679 (1990)45 75 000 (1989)46

1996

~21 500 ~38 00047

2012

21 650 35 0832

Organigramme[modifier | modifier le code]

Organigramme de la NSA en 2001

La NSA évite généralement de rendre publiques des informations sur son organisation interne. La Public Law 86-36 lui permet même de ne pas être obligée à communiquer des informations non classifiées sur son organisation.

À l’origine, la NSA était organisée en « lignes fonctionnelles ». En 1956, elle fut réorganisée en une structure géographique dont elle garda les grandes lignes pendant le reste de la guerre froide. Son Office of Production (PROD) était divisé en quatre divisions opérationnelles48 :

ADVA (Advanced Soviet) : décryptage de chiffres soviétiques de haut niveau

GENS (General Soviet) : traitement de chiffres soviétiques de moyen et bas niveau (principalement analyse de leur contenu)

ACOM (Asian Communist) : traitement de chiffres des pays communistes asiatiques

ALLO (All Others) : traitement de chiffres d’autres pays.

À la suite de la défection de Martin et Mitchell en 1960, les services de la NSA furent renommés et réorganisés. PROD devint le Directorate of Operations (direction des opérations, DO), chargé de la collecte et du traitement du SIGINT), qui était organisé en plusieurs « groupes » codés par une lettre et ayant chacun une spécialisation. Ses principaux groupes étaient49 :

A Group (bloc soviétique)

B Group (pays communistes asiatiques et Cuba)

G Group (reste du monde)

À ses côtés existaient le Directorate of Technology (DT) qui développait les nouveaux systèmes pour le DO, le Directorate of Information Systems Security chargé de protéger les communications du gouvernement américain, le Directorate of Plans, Policy and Programs qui servait d’état-major de l’agence, et le Directorate of Support Services qui s’occupait des fonctions logistiques et administratives.

En 1992, à la suite de la dislocation de l’URSS, le A Group fut étendu pour couvrir toute l’Europe et l’ex-URSS, et le B Group absorba le G Group pour couvrir le reste du monde50. En 1997, une autre réorganisation eut lieu, aboutissant à la création de deux groupes dont l’un se voulait adapté aux cibles transnationales51 : le M Group (Office of Geopolitical and Military Production) et le W Group (Office of Global Issues and Weapons Systems).

En février 2001, la structure de la NSA subit une nouvelle réorganisation importante avec la disparition des directions existantes depuis près d’un demi-siècle, remplacées par deux directions spécialisées dans les deux missions principales de la NSA, les autres services étant centralisés sous l’autorité du directeur de la NSA ou son chef de cabinet52 : le Signals Intelligence Directorate (SID) et l’Information Assurance Directorate (IAD).

En 2013, la NSA est décrite comme ayant cinq directions opérationnelles, trois centres opérationnels et plusieurs directions administratives :

Signals Intelligence Directorate (SID) chargée du renseignement d’origine électromagnétique ;

Information Assurance Directorate (IAD) chargée de la sécurité des systèmes d’information ;

Research Directorate (RD) chargée de la recherche ;

Technology Directorate (TD) chargée du développement ;

Foreign Affairs Directorate (FAD) qui supervise les interactions avec des services de renseignement étrangers ;

National Security Operations Center (NSOC) qui est le centre national de gestion de crise du renseignement électronique et de sécurité ;

NSA/CSS Threat Operations Center (NTOC) qui est le principal centre d’alerte en matière de cybersécurité ;

NSA/CSS Commercial Solutions Center (NCSC) établi pour gérer les interactions avec les compagnies commerciales et la recherche publique.

Le Signals Intelligence Directorate est organisé en trois entités. Le premier est le Directorate for Data Acquisition dont divers offices collectent les renseignements bruts. Le second est le Directorate for Analysis and Production qui est organisé en « lignes de produits » telles que la Counterterrorism Product Line sur le terrorisme et dont le rôle est d’analyser les renseignements bruts pour en tirer du renseignement fini. Le troisième est l’Enterprise Engagement Mission Management (E2M2, anciennement appelé Directorate for Customer Relationships) qui dissémine ce dernier53.

Installations[modifier | modifier le code]

Allemagne[modifier | modifier le code]

Cette section est vide, insuffisamment détaillée ou incomplète. Votre aide est la bienvenue !

La NSA a des installations dans les villes de Berlin, Francfort-sur-le-Main, Stuttgart, Wiesbaden, Griesheim et Bad Aibling54.

États-Unis[modifier | modifier le code]

Quartier général de la NSA à Fort George G. Meade, Maryland, États-Unis.

Le quartier général de la NSA est situé depuis 1954 à Fort George G. Meade, 9800 Savage Road, Maryland, États-Unis, sur une base militaire de l’US Army à approximativement 16 kilomètres au nord-est de Washington. Elle a sa propre sortie sur l’autoroute Baltimore-Washington Parkway, indiquée par le panneau « NSA: Employees Only » (« Réservée aux employés de la NSA »).

Fort Meade est également le siège d’autres entités dont la Defense Media Activity, la Defense Informations Systems Agency, le Defense Courier Service et l’US Cyber Command. Environ 11 000 militaires, 29 000 employés civils et 6 000 membres de leurs familles y résident55. L’ensemble formé par le complexe de bâtiments de la NSA à Fort Meade et les autres installations de la NSA dans l’État du Maryland est appelé NSA/CSS Washington (NSAW)56. En janvier 2001, 13 475 employés civils travaillaient au NSAW57.

Le système cryptologique américain s’organise autour de quatre centres cryptologiques principaux dits Global Net-centric Cryptologic Centers58 :

NSA/CSS Georgia (NSAG) à Fort Gordon, en Géorgie

NSA/CSS Texas (NSAT) ou Texas Cryptology Center (TCC) à Lackland Air Force Base, au Texas

NSA/CSS Hawaii (NSAH) à Kunia, à Hawaï

NSA/CSS Colorado (NSAC) à Buckley Air Force Base, Colorado

Ces centres traitent les communications interceptées de diverses manières, par des postes d’écoute situés à l’étranger, des satellites, ou depuis le 11 septembre des postes d’écoute à l’intérieur des États-Unis59.

Les données devraient être stockées dans un grand centre de traitement de données en cours de construction à Camp Williams dans l’Utah, nommé Intelligence Community Comprehensive National Cybersecurity Initiative (IC CNCI) Data Center ou Utah Data Center et qui devrait être achevé en octobre 201360.

La NSA a un programme de superordinateur pour la cryptanalyse dans la Multi-Program Research Facility (MPRF) ou Building 5300 du laboratoire national d’Oak Ridge61.

Des Cryptologic Service Groups (CSG) sous l’autorité du directeur de la NSA servent d’interface avec les commandements militaires pour leur fournir un soutien en matière de SIGINT.

France[modifier | modifier le code]

Cette section est vide, insuffisamment détaillée ou incomplète. Votre aide est la bienvenue !

Description des missions[modifier | modifier le code]

Collecte de renseignements par ondes électromagnétiques[modifier | modifier le code]

Article détaillé : Renseignement d’origine électromagnétique.

La NSA utilise ou a utilisé de nombreux moyens de collecte de renseignement : interception de communications HF à l’aide d’antennes au sol (FLR-9 « cage à éléphants »), de communications type VHF/micro-ondes depuis des avions ou des satellites-espions, écoute de câbles sous-marins à l’aide de systèmes enregistreurs déposés par des sous-marins, l’accès autorisé par des opérateurs de télécommunications à leur trafic, et des méthodes clandestines.

Aux débuts de la NSA, les communications étaient dominées par les ondes HF, principalement en morse ou par radiotélétype. La propagation en haute fréquence permet des communications à grande distance malgré la présence d’obstacles ou au-delà de l’horizon. En conséquence, les signaux d’un émetteur HF peuvent être écoutés à très grande distance depuis une base sûre. Un des premiers efforts de la guerre froide fut de construire des sites d’écoute un peu partout autour de l’URSS62. Les antennes utilisées étaient généralement des antennes rhombiques, connectées à des récepteurs analogiques. L’affichage de la fréquence ne fit son apparition sur les récepteurs que dans les années 196063.

Infiltration du réseau Internet, des ordinateurs et des téléphones mobiles[modifier | modifier le code]

Article détaillé : Révélations d’Edward Snowden.

En 2013, les révélations d’Edward Snowden mettent en lumière les opérations de surveillance électronique et de collecte de métadonnées menées à grande échelle sur le réseau Internet. La surveillance de citoyens américains divise la communauté légale aux États-Unis, étant jugée orwellienne par un juge de Washington et légale selon un juge de la Cour fédérale de New York64. Selon un observateur, « ce nouveau rebondissement accroît la probabilité que la question de la légalité du programme de l’Agence américaine de sécurité soit, in fine, tranchée par la Cour suprême64 ». En février 2014, le New York Times révèle qu’un bureau d’avocats américain a été espionné alors qu’il représentait un pays étranger en litige commercial avec les États-Unis; l’opération d’espionnage a été menée par l’intermédiaire de l’Australie pour le compte de la NSA65.

La NSA a aussi capté les communications des dirigeants de pays alliés, notamment Angela Merkel, François Hollande et Dilma Rousseff. Depuis février 2013, à l’aide du programme baptisé QuantumInsert, la NSA a réussi à pénétrer dans le réseau informatique gérant le câble sous-marin SEA-ME-WE 4 qui achemine les communications téléphoniques et internet depuis Marseille vers l’Afrique du Nord, les pays du Golfe et l’Asie66. Le 16 janvier 2014, la société Orange, qui est une des 16 entreprises gérant ce réseau, annonce qu’elle portera plainte contre X pour des faits « d’accès et maintien frauduleux dans un système de traitement automatisé de données »67. Belgacom, un opérateur belge de téléphonie, a également été massivement piraté, ainsi que l’ordinateur de son consultant en cryptographie, le professeur Quisquater68.

À l’aide des outils dénommés Feed through, Gourmet through et Jet plow, la NSA a aussi réussi à insérer des « implants » dans les serveurs de différents constructeurs, dont Cisco, Dell et Huawei69. Parmi de nombreux autres outils, on mentionne : Dropout jeep, qui permet de récupérer des informations dans un iPhone; Monkey calendar envoie par SMS la géolocalisation du téléphone sur lequel il est installé; Rage master capte les informations transmises à l’écran de l’ordinateur par câble VGA. Les ingénieurs de la NSA analysent également les rapports d’erreur automatiquement envoyés par le système d’opération Windows afin de déterminer les faiblesses spécifiques d’un ordinateur visé par le service. L’agence a aussi intercepté des ordinateurs neufs avant leur livraison pour y installer des systèmes espions69.

Devant les réactions extrêmement critiques que ces pratiques d’espionnage ont suscitées dans les pays touchés, le président Obama annonce, le 17 janvier 2014, quelques mesures70 d’encadrement au programme de collecte de métadonnées, qui ne sera désormais possible que sur autorisation d’un juge. Il demande notamment à la NSA de cesser d’espionner les dirigeants de pays alliés71.

Ces mesures ne couvrent toutefois qu’une infime partie des activités de la NSA et ne mettent pas en cause le programme Bullrun, qui vise à affaiblir les technologies de chiffrement grand public71. Le 18 janvier 2014, Obama précise que l’agence va « continuer à s’intéresser aux intentions des gouvernements de par le monde », mais que cela ne devrait pas inquiéter les pays alliés72. Ce discours déçoit les eurodéputés, qui demandent à entendre Edward Snowden73.

En juin 2014, Obama s’engage à modifier l’US Privacy Act de façon à étendre aux citoyens européens le degré de protection de la vie privée dont jouissent les citoyens américains74.

Un renseignement essentiellement économique[modifier | modifier le code]

Selon Éric Denécé, chercheur spécialiste du renseignement, la NSA, bien que prenant prétexte d’activités contre-terroristes, est essentiellement « utilisée à des fins économiques ». Il avance la proportion de 90 % en faveur du renseignement économique75.

Fichage mondial des individus et reconnaissance faciale[modifier | modifier le code]

Pour des motifs de prévention du terrorisme, la NSA aurait espionné les flots de données chez des opérateurs mondiaux comme Google ou Yahoo. Ces allégations ont été réfutées par le directeur de la NSA, qui souligne que ce genre d’opération serait illégal76,77.

La NSA recueillerait quotidiennement quelque 55 000 photos d’individus afin de constituer une gigantesque base de données et d’affiner un logiciel de reconnaissance faciale permettant de reconnaître et d’identifier avec un certain degré de précision le visage de n’importe quel individu sur des photos ou des vidéos78,79.

Traitement des renseignements[modifier | modifier le code]

Superordinateurs[modifier | modifier le code]

Pour déchiffrer les messages qu’elle capte, la NSA a besoin d’une puissance de calcul importante. C’est pourquoi elle dispose d’un grand nombre de superordinateurs pour lesquels elle participe à la recherche et développement.

Le Cray X-MP/24, superordinateur utilisé par la NSA de 1983 à 1993 et désormais exposé au National Cryptologic Museum80.

Superordinateurs de la NSA (2002)81

Type d’ordinateur

Puissance

(en gigaFlops)

Cray T3E-1200E LC1900 2 280,00

Cray T3E-900 LC1324 1 191,60

Cray SVI-18/576 (-4Q02) 1 152,00

SGI 2800/250-2304 1 152,00

HP SuperDome/552-512 1 130,50

Cray T3E-1350 LC800 1 080,00

SGI 3800/400-1064 851,20

Cray T3E-1200E LC540 648,00

Cray T3E-1200E LC540 648,00

Cray T3E-1200E LC540 648,00

Cray T3E-1200 LC404 484,80

Cray T3E-1200 LC284 340,80

Cray X1-6/192 (+1Q03) 1 966,08

Total 13 572,98

De par la nature secrète de la NSA, il est difficile de contrôler la véracité de ces informations.

Recherche en matière de calculateur quantique[modifier | modifier le code]

La NSA finance ou a proposé de financer divers projets de recherche en matière de calculateur quantique, jusqu’à des laboratoires de l’université d’Orsay82. En 2014, les révélations d’Edward Snowden confirment que la NSA cherche à construire une machine à décrypter universelle grâce à un ordinateur quantique, dont la puissance de calcul serait sans commune mesure avec les ordinateurs courants83.

Protection des systèmes d’information[modifier | modifier le code]

La NSA a aussi pour rôle la protection des informations et des systèmes d’information du gouvernement américain84.

Dans le cadre de sa mission de sécurisation des ordinateurs du gouvernement des États-Unis, la NSA a contribué à plusieurs logiciels libres en fournissant plusieurs patches, notamment pour Linux (Security-Enhanced Linux) et OpenBSD.

À la suite de la National Strategy to Secure Cyberspace lancée en 2003, la NSA collabore avec le département de la Sécurité intérieure pour encourager la recherche et l’innovation en matière de cybersécurité. La NSA en partenariat avec la Mitre Corporation, le National Institute of Standards and Technology et des entreprises privées dont Symantec, McAfee et Intel, encourage les compagnies de technologies de l’information à utiliser les Security Content Automation Protocols (SCAP) pour automatiser l’évaluation et la gestion des vulnérabilités de systèmes. À partir de 2005, la NSA a travaillé avec Microsoft pour définir des configurations de sécurité sur Windows XP, Vista, Internet Explorer et les pare-feu Microsoft. La NSA a également aidé à définir le guide de sécurité de Windows 785.

Contributions à l’économie et à la recherche[modifier | modifier le code]

La NSA a participé à la recherche, développement et industrialisation de nombreux secteurs liés à ses activités.

Par exemple, la NSA a participé au développement du premier superordinateur imaginé par Seymour Cray en 197786 et dans les années 1980, lorsque les entreprises électroniques américaines choisiront de recourir presque exclusivement aux composants japonais alors plus compétitifs, elle décide de fabriquer elle-même, avec l’aide de National Semiconductor, les composants nécessaires à ses propres ordinateurs87.

En septembre 2011, la NSA a légué l’un de ces « système de base de données », Accumulo, à la fondation Apache88.

» NI I SARA MALIKO LA, I SARA FOU »

» SI TU MEURS POUR LE MALI, TU ES MORS POUR RIEN »

**********************************************************************

Gloire perpetuelle à KLELA BABA. Que soit benit son nom, sa vie, sa source et sa lumière.

Vive le GANJISME, vive la science universelle !

Comments are closed.